7. Datenschutz Thema überspringen Thema überspringen

Im Wikipedia-Artikel An jedem W10-PC sind viele "Stellschrauben" vorhanden, um ihn den persönlichen Vorlieben und Notwendigkeiten anpassen zu können. Dabei ist zu trennen zwischen Einstellungen beispielsweise für den Datenschutz nach außen, für den Dateschutz nach innen, für das Aussehen und die Bedienung der Oberfläche (Personalisierung), für die Einbindung/Funktionsweise von Geräten und für die Wirkungsweise/Rechte von Anwendungen (Apps).

Im vorliegenden Abschnitt werden Datenschutz und Personalisierung abgehandelt. Im folgenden Abschnitt Unter Datenschutz nach außen ist die Kontrolle über die den PC verlassenden Daten und über die Infiltration des PCs von außen zu verstehen. Eine aktivierte Firewall und ein aktivierter Virenscanner sind selbsverständliche Voraussetzung für den Schutz von/nach außen. In letzter Zeit sind erschreckend viele IT-Dienstleister von Hackern kompromittiert worden und Kundendaten abhanden gekommen. Sie müssen also selbt entscheiden, ob, und wenn ja, welche Daten Sie selbst nach außen geben wollen, welche Apps welche Daten nach außen geben sollen, von außen hereinlassen sollen und wem Sie von außen Zugriff auf Ihre Daten erlauben wollen. • MS-Dokumentation zum W10-Datenschutz

Um die Tragweite der W10-Datenschutzeinstellungen abschätzen zu können, sollten Sie das MS-Dokument

• Menü Einstellungen > Datenschutz

Wenn Sie in der Eile die Expresseinstellungen verwendet hatten, können Sie später jederzeit im Dienst Einstellungen > Datenschutz (s.l.) die Einstellungen anpassen (s.r.).

Links ist zu erkennen, wie in einer Liste ggf. jede einzelne infrage kommenden App die Erlaubnis erhalten/verweigert bekommen kann. Rechts zeigt der rot gekennzeichnete Bereich, wie weitreichend eine Erlaubnis sein kann. Die Windows-Kamera-App wird in der Liste nicht aufgeführt, da direkt in der App die entsprechende Erlaubnis abgefragt wird, indem von dort aus der Aktivierungs-Dienst (s.l.) aufgerufen werden kann! Ein in einem abschließbaren Raum aufgestellter PC, zu dem nur eine Person den Zugriff hat, ist wenig realistisch. Typischerweise werden immer mehrere Personen Zutritt zum PC haben, können ihn also (wenigstens) ein- und ausschalten. Ob Sie damit auch Zugang zum PC haben (dürfen), hängt von (zu) vielen Details ab. Wir klammern hier Worstcase-Szenarien aus, wie z.B. Ausbau der Festplatte oder Start des PCs von CD oder Stick aus mit einem mobilen Betriebssystem. Auch derartige Schweinereien lassen sich recht zuverlässig verhindern/abmildern. Und wir klammern auch den Fall aus, dass alle mit Zutritt zum PC jederzeit alles sehen und machen dürfen und ggf. nur "empfindliche" Einstellungen geschützt werden sollen (z.B. das Verstellen der eMail-Konto-Einstellungen kann sehr "schmerzhaft" sein). Trotz allen Vertrauens kann es schnell zu Konflikten kommen, wenn z.B. der Sohn des Lehrers mit einer Schülerin des Lehrers "geht" und weiß, dass sein Vater die Klassenarbeiten am PC erstellt ... .

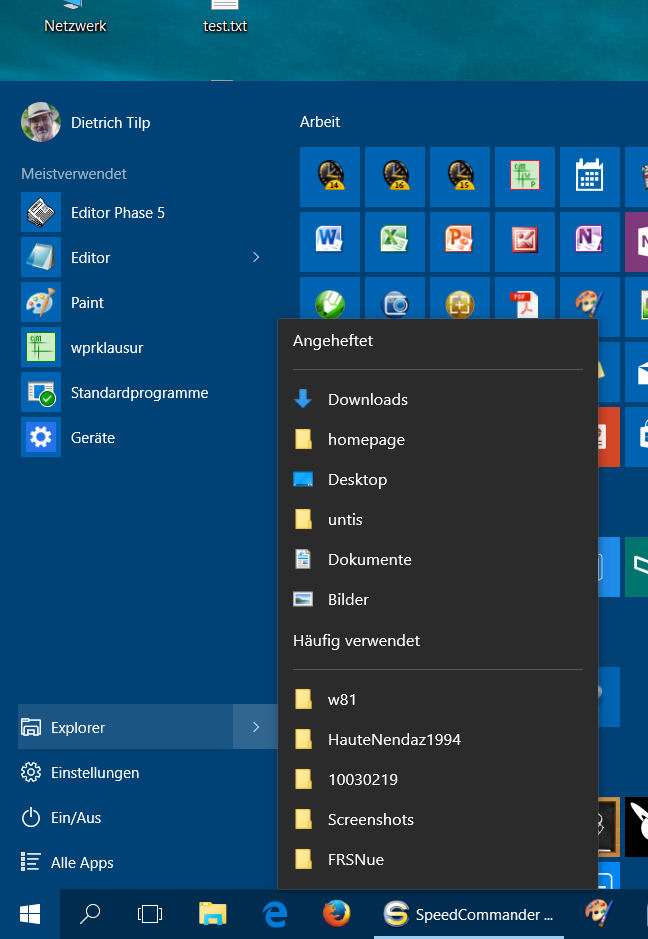

Also gehört zur Standardstrategie die Einführung von passwortgesicherten Benutzerkonten und passwortgesicherten Bildschirmschonern (siehe nächsten Unterabschnitt Aber während einer PC-Sitzung gibt es viele "Überwachungsmöglichkeiten" beim Blick über die Schulter des Users. Das liegt daran, dass Windows sich ziemlich genau merkt, was einer am PC treibt. Das ist einerseits gut für schnelles Arbeiten (letzte Dokumente und letzte Tätigkeiten sind in der Startliste und in Sprunglisten immer in Tippreichweite), andererseits ist so für Dritte ggf. mit einem Blick erkennbar, dass man sich z.B. häufig im Internet aufgehalten hat und dabei ausgiebig Urlaubsszenarien besucht hat. • Startliste

Links sind sehr schön ablesbar, mit welchen Apps der User sich haupsächlich befasst hat und anhand der über > aufgerufenen Sprungliste des Explorers, welche Ordner er häufig geöffnet hatte. • Sprunglisten

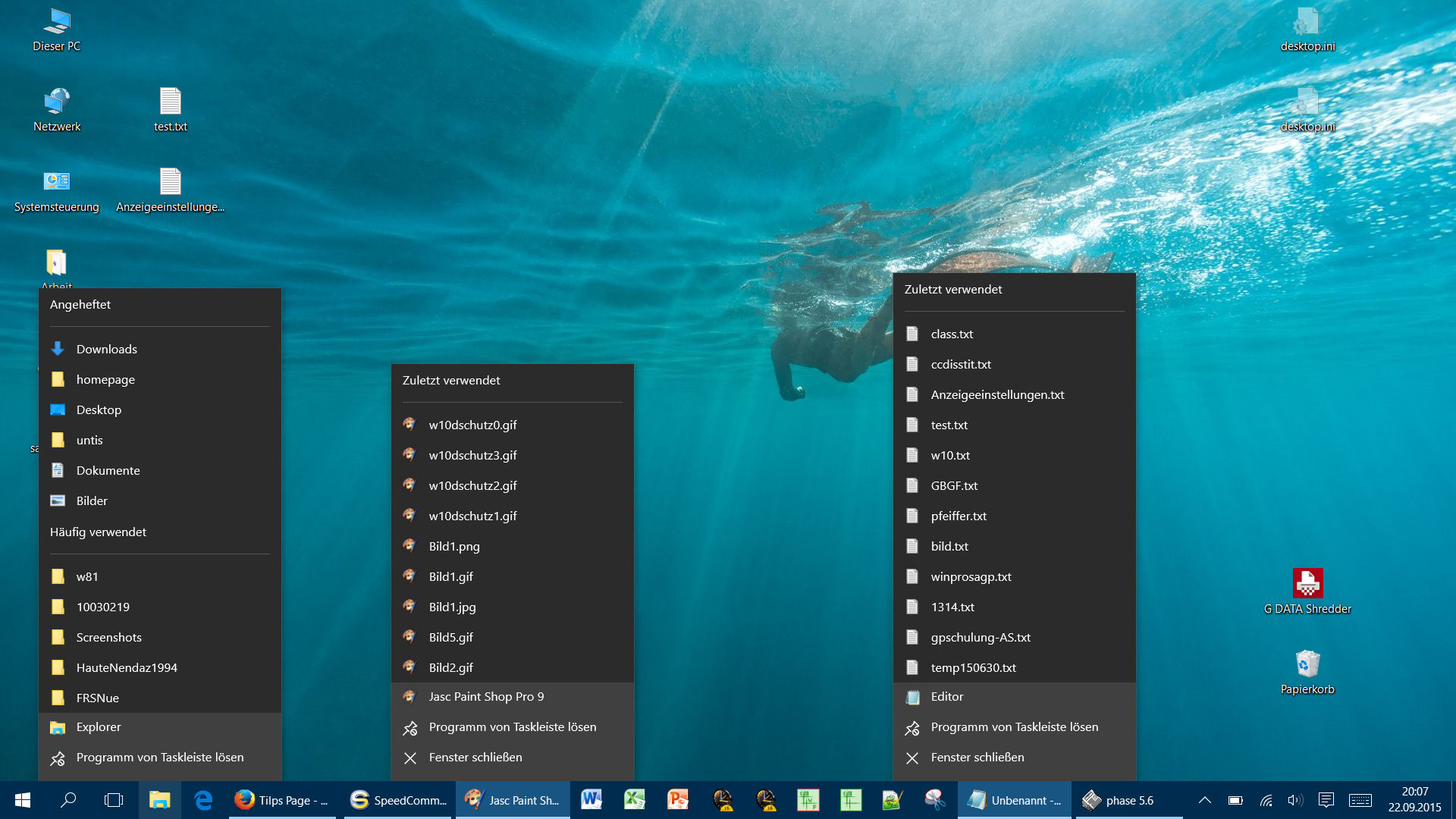

Sprunglisten können im Startmenü (s.l.o.) und in der Taskleiste (s.u.) auftreten. Im Dienst Einstellungen > Personalisierung > Start können Sie Zuletzt geöffnetete Elemente in Sprunglisten im Menü "Start" oder auf der Taskleiste einschalten zulassen oder unterbinden (s.r.o.). Sprunglisten ermöglichen zügiges Arbeiten, vor allem von Powerusern. Aber wer sonst noch Zugang zum Dektop hat, kann der Reihe nach alle Sprunglisten öffnen und so "forensische" Erkenntnisse über die Bildschirmarbeit des Users erhalten.

Das Menü Personalisierung ist ausführlich im Abschnitt Hier werden lediglich die den Datenschutz betreffenden Einstellungen erinnert. wird fortgesetzt

MS schreibt in der Windows-10-Hilfe zu Cortana: "Cortana ist Ihre neue lernfähige persönliche Assistentin. In der Wikipedia ist in Cortana (Software) dazu vermerkt: "Cortana ist eine Software des US-amerikanischen Unternehmens Microsoft für Windows Phone 8 und Windows 10. Cortana empfängt und verarbeitet Befehle in natürlich gesprochener Sprache. Dazu ist eine Internetverbindung zu den Servern von Microsoft erforderlich, die die gesprochenen Sätze verarbeiten. Die Software ähnelt stark den Assistenten von Apples Siri und dem von Google namens Google Now" wird fortgesetzt

Dietrich Tilp | Apr. 2018 |